En INCIDE ponemos nuestro consolidado expertise en la gestión de incidentes de seguridad y nuestro profundo conocimiento adversarial a disposición de nuestros clientes a través de servicios gestionados de ciberseguridad de máxima calidad que les permita reducir al máximo la probabilidad de sufrir un incidente.

Ofrecemos el servicio MDR INCIDE [1] que nos permite operar y contener amenazas avanzadas. El servicio MTI INCIDE [2] que nos permite adelantarnos al uso abusivo de información por parte de los atacantes. Y por último los servicios MTD [3] & MTH [4] INCIDE a los que añadimos la proactividad como motor de la gestión de amenazas.

[1] MDR = Managed Detection and Response [2] MTI = Managed Threat Intelligence [3] MTD = Managed Threat Detection [4] MTH = Managed Threat Hunting

MDR

El servicio MDR de INCIDE, mediante su alianza estratégica con CrowdStrike, gestiona la operación de seguridad del EndPoint e interviene de forma autónoma ante alertas e incidentes de seguridad. Nuestro expertise en la respuesta a incidentes nos permite investigar y aplicar constantemente nuevas medidas de contención para minimizar la probabilidad de sufrir un gran incidente.

Operación del EDR

Investigación forense

Respuesta y contención de incidentes

Póngase en contacto con nosotros

SCV (MTD)

El servicio SCV (MTD) INCIDE es un paso adelante en la mejora de capacidades de detección y respuesta. Utilizamos nuestro conocimiento de los cibercriminales y las técnicas adversariales que observamos en los incidentes que atendemos a diario, para probarlas sobre la infraestructura del cliente, analizamos el resultado y, en su caso, proponemos mejoras para su detección y bloqueo. Este ciclo continuo de mejora nos permite adelantarnos y estar mucho mejor preparados para defendernos cuando llegue el atacante.

Simulaciones de ataques avanzados en entornos controlados

Evaluación de amenazas inminentes

Diseño de alertas adaptadas al cliente

MTI

El servicio de Threat Intelligence de INCIDE, mediante su alianza estratégica con BlueLiv, monitoriza la deep web y foros maliciosos de internet en busca de credenciales que hayan sido robadas a miembros de la organización a fin de identificar y neutralizar la posibilidad de que los atacantes las utilicen y comprometan la seguridad de la organización. El control de dominios evita ataques del CEO, ataques BEC y otros fraudes, así como acciones de spearphishing link u otros abusos de marca.

Prevención uso de credenciales robadas

Prevención de uso fraudulento de dominios

Detección de información comprometida

Póngase en contacto con nosotros

MTH

El servicio MTH INCIDE es un enfoque proactivo hacia la detección de atacantes que hayan podido vulnerar los sistemas del cliente a pesar de que no seamos conscientes de ello. Para ello, se formulan las hipótesis de ataque de un determinado adversario y se comienza una búsqueda activa de IoCs y técnicas de ataque que permitan detectar posibles compromisos de los sistemas a fin de contener y erradicar dicha amenaza, así mejorar las capacidades de detección y contención frente a dicho tipo de ataques.

Identificación de compromisos latentes

Búsqueda activa de IoCs y técnicas adversariales

Contención y erradicación temprana y mejora de la detección

Póngase en contacto con nosotros

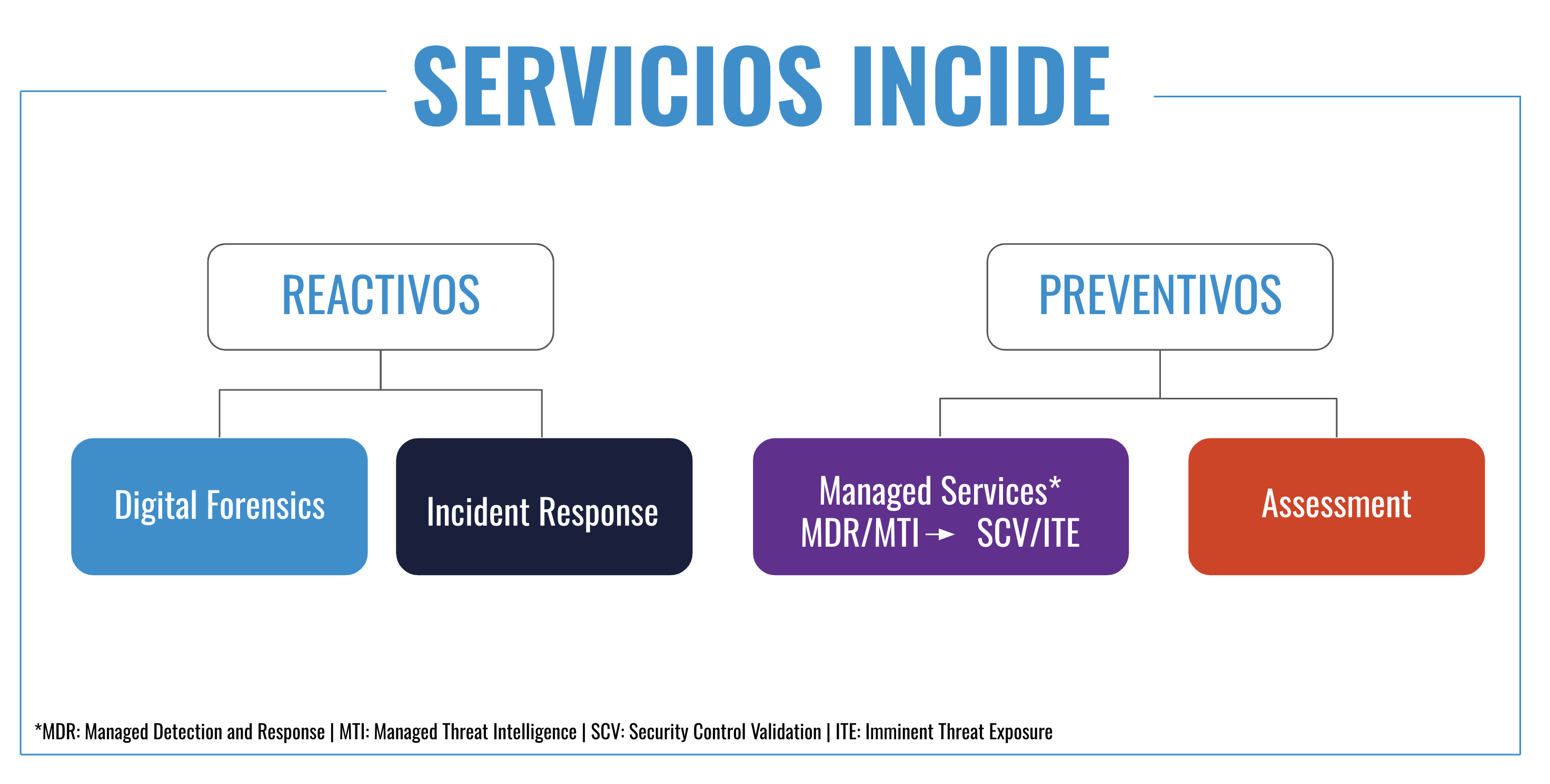

Proporcionamos servicios reactivos (Incidentes de seguridad, investigaciones digitales, periciales informáticas) y preventivos (preparación del personal y los sistemas para abordar de forma efectiva futuros ataques).

Respuesta a incidentes de seguridad

¿Ha detectado una posible brecha de seguridad? ¿No puede acceder a sus sistemas o archivos? ¿Ha sufrido una pérdida de datos?

Póngase en contacto con nosotrosInvestigación (de fraude interno) en entornos digitales

¿Ha sufrido un fraude interno? ¿Ha recibido amenazas o extorsiones? ¿Ha detectado alguna deslealtad? ¿Necesita llevar a cabo una investigación y averiguar quién, qué, cuándo, por qué y cómo?

Póngase en contacto con nosotroseDiscovery

¿Necesita saber quién ha intercambiado cierta información en su organización? ¿Sospecha que se ha podido exfiltrar cierta información de su organización?

Póngase en contacto con nosotrosPericiales Informáticas y ratificación en sede judicial

¿Necesita presentar evidencias en un proceso judicial o evaluar un informe pericial de la parte contraria? Hemos atendido miles de casos y realizado cientos de informes periciales con un 100% de aceptación de prueba en sede judicial.

Póngase en contacto con nosotros

Consultoría de respuesta a incidentes

¿Necesita evaluar y preparar sus sistemas y personal para abordar de forma óptima los futuros incidentes de seguridad? ¿Dispone de los logs necesarios para realizar una correcta investigación?

Póngase en contacto con nosotrosSistemas remotos de respuesta a incidentes

¿Dispone de las herramientas necesarias para conectarse a los equipos remotos de su organización y obtener los artefactos forenses necesarios? ¿Dispone de un laboratorio para procesar de forma ágil dichos artefactos?

Póngase en contacto con nosotrosConsultoría

Le brindamos asesoramiento en materia de ciberseguridad basado en nuestra profesionalidad y amplia experiencia profesional en las áreas en las que nos consideramos expertos.

Póngase en contacto con nosotros

Existen diferentes tipologías y diferentes enfoques para llevar a cabo auditorías de seguridad. En INCIDE basamos la auditorías de seguridad en los estándares reconocidos a nivel internacional, como OSSTMM, NIST SP 800-115, OWASP, MITRE ATT&CK Matrix, entre otras.

Red Team

El objetivo de un ejercicio Red Team es poner a prueba el nivel de detección de ataques del Blue Team (Equipo de defensa de la organización). Para ello, el Red Team lleva a cabo un ataque para comprometer la organización y sin conocimiento previo del ataque el Blue Team debería ser capaz de detectar, identificar y contener la amenaza. La clave de estos ejercicios es poder realizar una puesta en común de ideas y soluciones de mejora para mejorar el nivel de detección frente a ataques avanzados.

Póngase en contacto con nosotrosHacking externo

Un hacking externo es un test de intrusión en el que se buscan puntos de entrada que pudieran permitir a un atacante acceso a información privilegiada desde el exterior de los sistemas de la organización. El objetivo es identificar puntos de mejora en los sistemas de la organización.

Póngase en contacto con nosotrosHacking interno

Un hacking interno es un test de intrusión en el que se buscan, puntos de entrada que pudieran permitir a un atacante acceso a información privilegiada desde el interior de los sistemas de la organización. El objetivo es identificar puntos de mejora en los sistemas de la organización.

Póngase en contacto con nosotrosAuditoría EndPoint

La mayoría de los compromisos de seguridad comienzan por un compromiso externo, generalmente a través de un correo electrónico o enlace visitado, del equipo de un usuario de la organización. Una auditoría EndPoint es una auditoría exhaustiva de un equipo estándar de la organización en el que se prueban diferentes vectores estándar para evaluar las medidas de protección de dicho EndPoint ante diferentes tipos y niveles de amenaza. Suele ser un test ideal en caso de querer evaluar diferentes soluciones EndPoint (AntiVirus, EDRs u otros agentes).

Póngase en contacto con nosotrosAuditoría Perimetral

Es el complemento ideal a la auditoría EndPoint, dado que mediante este test es posible evaluar de forma exhaustiva el nivel de detección de los sistemas perimetrales frente a diferentes tipos de amenaza.

Póngase en contacto con nosotrosIngeniería social

El esfuerzo se concentra en este caso en la preparación de sofisticados ataques de ingeniería social para ver cual es el grado de alerta y preparación de los usuarios finales frente a este tipo de técnicas de ataque.

Póngase en contacto con nosotrosAuditoría WiFi

Revisión de seguridad de la infraestructura WiFi de la organización y de portales cautivos.

Póngase en contacto con nosotrosSimulacros de Incidente

El objetivo de estos simulacros es evaluar el grado de cumplimiento de los procedimientos de respuesta a incidentes de la organización. Para ello se escogen una serie de tipologías de incidentes y se estudia la respuesta de la organización.

Póngase en contacto con nosotrosAuditoría general del seguridad

La auditoría general de seguridad es una auditoría indicada para aquellas empresas que quieren comenzar a trabajar la seguridad y que todavía no disponen de un plan director de seguridad o de proyectos de seguridad definidos.

Póngase en contacto con nosotros